Claude Code 命令行工具源代码因暴露映射文件而泄露

Ars Technica AI··作者 Samuel Axon

关键信息

此次泄露不涉及任何客户数据或凭证——Anthropic 已确认这是打包错误而非安全漏洞。代码中还包含对未发布模型和功能的引用,进一步提升了泄露内容的战略价值。

资讯摘要

Anthropic 在 npm 包版本 2.1.88 中意外包含了源映射文件,导致其 Claude Code 命令行接口的全部源代码(近 2000 个文件,超 51.2 万行 TypeScript 代码)被公开。安全研究员 Chaofan Shou 首先发现该漏洞并分享了归档文件;数小时内,代码上传至公共 GitHub 仓库,被 fork 数万次。

Anthropic 承认这是人为失误,不是安全漏洞,且未泄露任何客户敏感信息。开发者已开始分析代码,部分人揭示了该工具使用的内存架构和验证机制。

资讯正文

Anthropic公司Claude Code命令行界面应用程序(不是模型本身)的完整源代码因内部严重失误而泄露并传播开来。这一泄露使竞争对手和业余爱好者获得了Claude Code工作原理的详细蓝图,对一家在过去几个月中用户增长迅猛、行业影响力显著的公司而言,这是一次重大挫折。

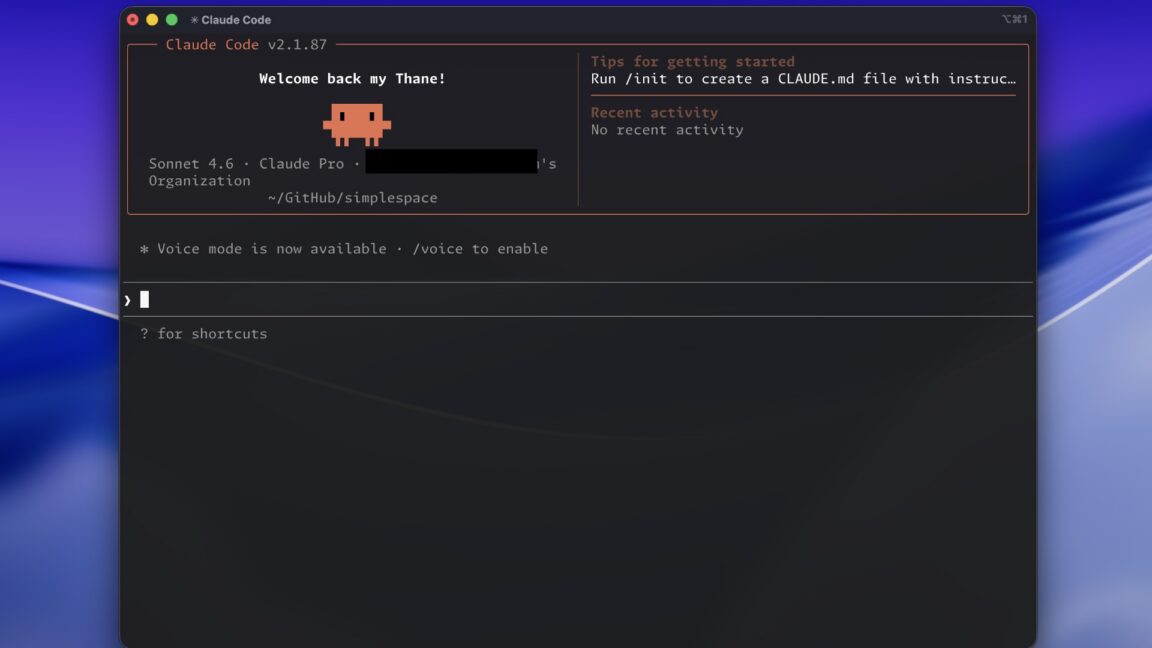

今天早上早些时候,Anthropic发布了Claude Code的npm包版本2.1.88,但很快发现该包包含了一个源映射文件(source map),可通过它访问Claude Code的全部源代码——近2000个TypeScript文件,超过51.2万行代码。

安全研究员邵超凡(Chaofan Shou)最先在X平台上公开指出这一点,并附上一个包含这些文件的归档链接。随后,该代码库被上传至公共GitHub仓库,已被 fork 数万次。

Anthropic在一份致VentureBeat及其他媒体的声明中承认了这一错误,内容如下:

“今天早些时候,一次Claude Code发布包含了部分内部源代码。没有客户敏感数据或凭证受到影响或暴露。这是一个由人为错误导致的打包问题,而非安全漏洞。我们正在采取措施防止此类事件再次发生。”

开发者们已经开始了对该代码的拆解与分析。例如,X平台用户@himanshustwts发布了一份关于Claude Code内存架构的详细概述,描述了诸如背景内存重写机制以及在使用前验证记忆有效性的多个步骤等系统设计。

来源与参考

收录于 2026-04-01